- [KISA] 코로나19 바이러스 사칭 스미싱 주의 안내 2020.02.28

-

코로나19 바이러스 사칭 스미싱 주의 안내2020.02.28 □ 개 요

o 최근 코로나19 바이러스에 대한 국민들의 불안감에 편승하여 마스크 무료 배포 등을 사칭한 스미싱 문자가 발견되어 사용자 주의 요구

□ 주요내용

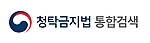

o 코로나19 사칭 문자 내부 인터넷 주소(URL) 클릭 시 “더 낳은 서비스 체험을 위해 한층 개선된 chrome 최신 버전을 업데이트하시기 바랍니다”라는 팝업이 뜨며 “확인”을 누르면 악성 앱 설치

① 해커는 피해자에게 코로나19 사칭 스미싱 문자 유포

② 피해자는 출처가 불분명한 문자 내 인터넷 주소 클릭

③ 크롬 브라우저 업데이트를 가장한 악성 앱 다운로드 및 설치

④ 악성앱이 동작하여 공인인증서 등 개인 정보 유출

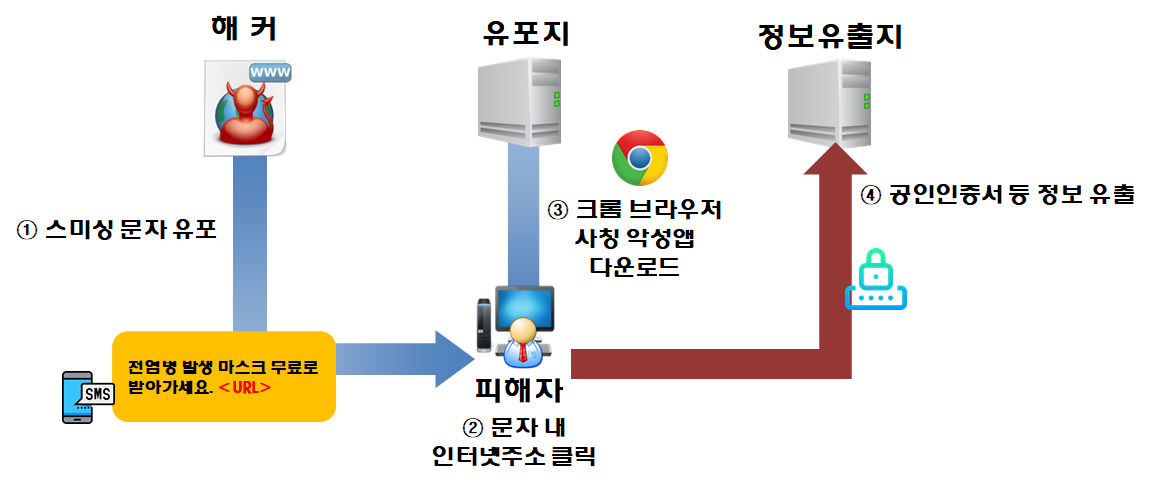

o 악성 앱의 기능은 대부분 유사하나 코로나 사칭 문자 내용은 시간에 따라 아래와 같이 계속 변형되는 양상을 보이므로 출처가 불분명한 문자는 의심하고 인터넷주소(URL) 클릭 자제

o 설치된 악성앱은 문자메시지, 감염자 전화번호, 모델 정보 등의 정보유출, 은행 앱 종류 탈취, 공인인증서 탈취의 기능이 존재하여 2차 피해로 연계되지 않도록 주의 요구

□ KISA 대응현황

o 코로나19 긴급 대응 체계 구축 및 모니터링 강화(1.30~)

o 코로나19 스미싱 문자 탐지 및 악성앱 분석을 통해 악성앱 유포지, 정보유출지 차단*(상시)

* 2월 28일 09:00 기준 스미싱 문자(9,727건), 악성앱 11건, 유포지 13건, 정보유출지 9건

o 코로나19 스미싱 대응 상황반 구성 및 운영(2.11~)

□ 침해사고정보(2월 28일 09:00 기준)

o 코로나19 사칭 스미싱 문자내용 전염병 발생 마스크 무료로 받아가세요. [○○*○○]{이름}폐렴 바이러스 의 영향으로 화물은 도달할 수 없다 (광고)신종코로나바이러스땜에배송지연 물품확인. 무료거부 0801567165 글로벌 전염병 빅데이터 분석 자기방호 어떻게 잘할 수 있는지 지도조례 살펴보세요 국내 우한폐렴 급속도 확산감염자 및 접촉자 신분정보 확인하기 2월 14일 최신 바이러스 발생 건수 보고 [○*○*택*배]{이름}전염병발생으로소포배달지연으로재확인 바이러스 기간. 대면하여 교부 방식을 확인할 수 없음

o 코로나19 사칭 악성앱 유포지 및 유출지구분 내용 상세 Domain sd23s[.]xyz 유포지 Domain sdge3[.]xyz 유포지 Domain mshue[.]xyz 유포지 Domain hanjumsu[.]com[.]cn 유포지 Domain psigz[.]xyz 유포지 Domain mnjastory[.]pro 유포지 Domain sefss[.]xyz 유포지 Domain sdx3g[.]xyz 유포지 Domain swusy[.]xyz 유포지 Domain htwes[.]xyz 유포지 Domain laoney[.]cn 유포지 Domain pnves[.]cc 유포지 Domain nsbve.xyz 유포지 IP Address 103.126.160.33 유출지 IP Address 103.126.160.34 유출지 IP Address 114.25.68.120 유출지 IP Address 171.244.19.177 유출지 IP Address 171.244.19.183 유출지 IP Address 171.244.19.185 유출지 IP Address 171.244.19.167 유출지 IP Address 1.164.168.19 유출지 IP Address 171.244.19.155 유출지

o 코로나19 사칭 악성앱 MD5내용 6538D2B242093F3F14D444B581DAC3C7 1C799993D0B89C3A74122A26993FFF47 FCD6ACC2C918175CEAEC3C0E735CB17F 69B0FDFF976A145A527E4F7440B178F3 AE65BFE3E97B80F37744EAA44FB0B959 04BB022E969446A48684EBC699B2F8CC 950B148D47E077DBA243E0B723F4E861 2C5D0E2B04B6C51C06CFB49BFBDEA93C 5338A6474BEEF52DBCB875226B41ECC5 13673BAB9F767C6426FA03F9C0ADC593 EC18CC7028A8044A2CB446D7C91A7769

□ 대응방안

o 스미싱 문자 예방 방법

- 문자 수신 시 출처가 불분명한 사이트 주소는 클릭을 자제하고 바로 삭제

- 의심되는 사이트 주소의 경우 정상 사이트와의 일치여부를 확인하여 피해 예방

- 휴대폰번호, 아이디, 비밀번호 등 개인정보는 신뢰된 사이트에만 입력하고 인증번호의 경우 모바일 결제로 연계될 수 있으므로 한 번 더 확인

o 번호 도용 문자 발송 차단

- 악성앱 감염 및 피싱 사이트를 통한 정보 유출이 의심되는 경우, 스미싱 문자 재발송을 위해 피해자 번호가 도용될 수 있으므로 “번호도용문자차단서비스*”를 신청하여 번호 도용 차단

* 이동통신사별 부가서비스 항목에서 무료로 신청 가능

o 모바일 결제 확인 및 취소

- 스미싱 악성앱 감염 및 피싱사이트 개인 정보 입력 시 모바일 결제 피해가 발생할 수 있으므로 모바일 결제 내역 확인

① 통신사 고객센터를 통하여 모바일 결제 내역 확인

② 모바일 결제 피해가 확인되면 피해가 의심되는 스미싱 문자 캡처

③ 통신사 고객센터를 통해 스미싱 피해 신고 및 소액결제확인서 발급

④ 소액결제확인서를 지참하여 관할 경찰서 사이버수사대 또는 민원실을 방문하여 사고 내역 신고

⑤ 사고 내역을 확인받고 사건사고 사실 확인서 발급

⑥ 사건사고 사실 확인서 등 필요서류를 지참하여 통신사 고객센터 방문 또는 팩스나 전자우편 발송

⑦ 통신사나 결제대행 업체에 사실 및 피해 내역 확인 후 피해보상 요구

o 악성어플리케이션 삭제

- 문자메시지에 포함된 인터넷주소를 클릭한 것만으로는 악성 앱에 감염되지 않으나 인터넷주소를 통해 어플리케이션을 설치했다면 아래와 같은 방법으로 스마트폰 점검

① 모바일 백신으로 악성 앱 삭제하기

② 악성앱 수동 삭제하기

③ 서비스센터 방문

o 공인인증서 폐기 및 재발급하기

- 악성 앱에 감염되었던 스마트폰으로 금융서비스를 이용했다면 공인인증서, 보안카드 등 금융거래에 필요한 정보가 유출될 가능성이 있으므로 해당 정보를 폐기하고 재발급

o 2차 피해 예방하기

- 스마트폰에 설치된 악성앱이 주소록을 조회하여 다른 사람에게 유사한 내용의 스미싱을 발송하는 등 2차 피해가 발생할 수 있으므로 주변 지인에게 스미싱 피해 사실을 알려야 함

□ 기타 문의

한국인터넷진흥원 인터넷침해대응센터 : 국번없이 118